在2021年12月的網(wǎng)絡工程設計與施工實踐中,防火墻的部署作為網(wǎng)絡安全架構的核心環(huán)節(jié),呈現(xiàn)出新的技術趨勢與應用要求。隨著網(wǎng)絡攻擊手段的日益復雜化和遠程辦公的常態(tài)化,防火墻不僅是傳統(tǒng)邊界防御的工具,更演變?yōu)榧稍L問控制、入侵檢測、應用層過濾及威脅情報于一體的綜合安全平臺。

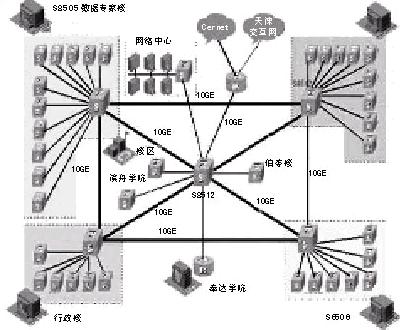

在網(wǎng)絡工程設計階段,工程師需首先進行全面的需求分析與風險評估。這包括確定網(wǎng)絡拓撲結構(如分層設計中的核心層、匯聚層與接入層)、業(yè)務流量模型以及關鍵數(shù)據(jù)資產(chǎn)的位置。針對2021年末的安全環(huán)境,設計重點往往集中于零信任架構的初步融入,強調“永不信任,始終驗證”的原則。因此,防火墻的部署策略從單一的邊界防護轉向內外兼防,在數(shù)據(jù)中心內部、云環(huán)境與本地網(wǎng)絡之間設置多層過濾點。考慮到物聯(lián)網(wǎng)設備與移動終端的激增,設計需確保防火墻策略能有效管理非傳統(tǒng)設備的接入安全。

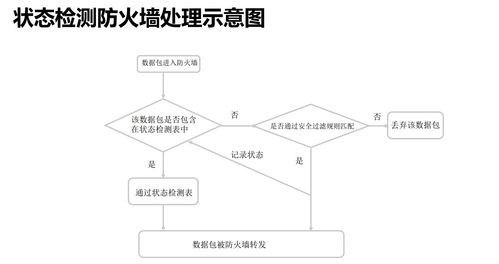

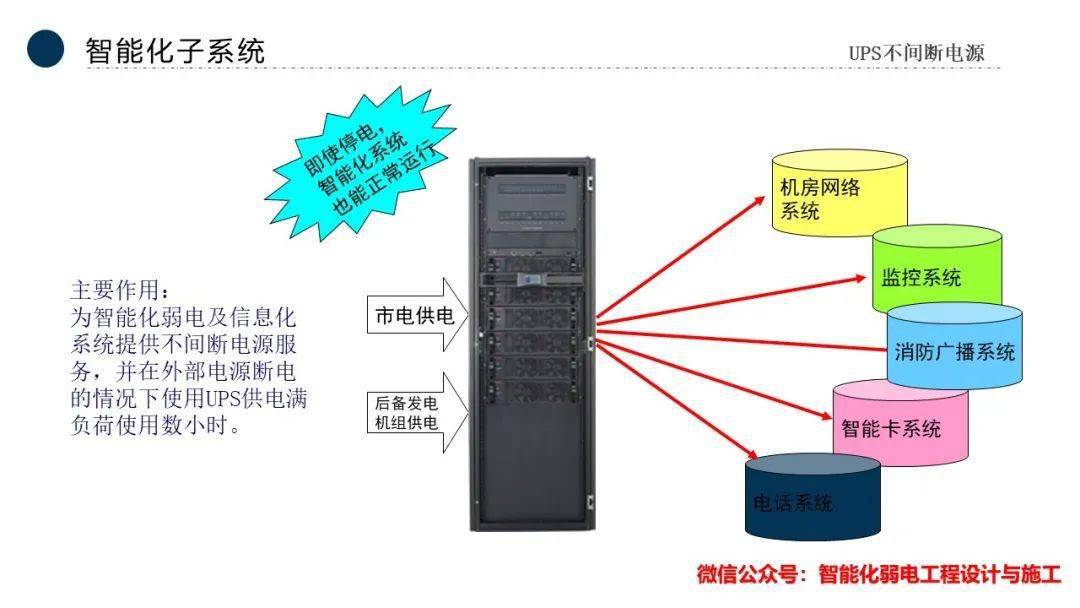

施工階段,物理與虛擬防火墻的安裝配置需嚴格遵循設計規(guī)范。硬件防火墻(如下一代防火墻NGFW)的部署涉及機架安裝、電源冗余配置及接口連線,確保高可用性。軟件定義防火墻則需在虛擬化平臺(如VMware或KVM)上精細調整資源分配。關鍵配置步驟包括:建立安全區(qū)域(如信任區(qū)、非軍事區(qū)DMZ、非信任區(qū))、定義訪問控制列表(ACL)、啟用深度包檢測(DPI)功能以及設置VPN隧道以實現(xiàn)遠程安全訪問。2021年末,針對勒索軟件與供應鏈攻擊的防護成為配置重點,防火墻規(guī)則需集成實時威脅情報源,并配合終端檢測與響應系統(tǒng)聯(lián)動。

測試與驗證是工程收尾的核心環(huán)節(jié)。通過模擬攻擊流量、滲透測試及負載壓力測試,驗證防火墻策略的有效性與性能瓶頸。文檔編制則需詳細記錄策略規(guī)則、變更日志及應急響應流程,為后續(xù)運維提供依據(jù)。

2021年12月的網(wǎng)絡工程實踐中,防火墻的部署體現(xiàn)了從靜態(tài)防護到動態(tài)智能防御的轉型。設計與施工的緊密協(xié)作,確保了網(wǎng)絡安全體系既能應對當下威脅,又具備適應未來演進的靈活性。